一、漏洞描述

此漏洞實(shí)際是由HTTP請(qǐng)求中舊DOS 8.3名稱約定(SFN)的代字符(~)波浪號(hào)引起的。它允許遠(yuǎn)程攻擊者在Web根目錄下公開文件和文件夾名稱(不應(yīng)該可被訪問)。攻擊者可以找到通常無法從外部直接訪問的重要文件,并獲取有關(guān)應(yīng)用程序基礎(chǔ)結(jié)構(gòu)的信息。

二、漏洞原理

IIS的短文件名機(jī)制,可以暴力猜解短文件名,訪問構(gòu)造的某個(gè)存在的短文件名,會(huì)返回404,訪問構(gòu)造的某個(gè)不存在的短文件名,返回400。

漏洞成因:

為了兼容16位MS-DOS程序,Windows為文件名較長(zhǎng)的文件(和文件夾)生成了對(duì)應(yīng)的windows 8.3短文件名。

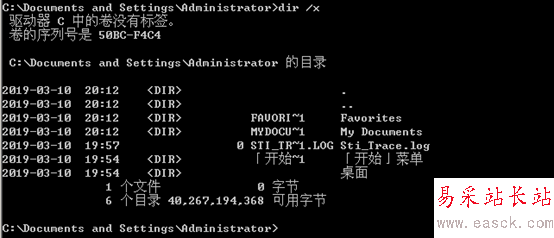

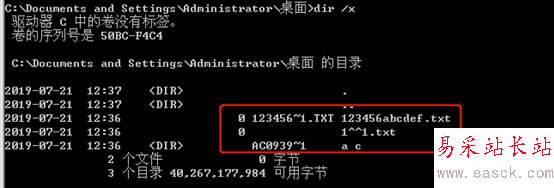

在Windows下查看對(duì)應(yīng)的短文件名,可以使用命令dir /x

短文件名特征:

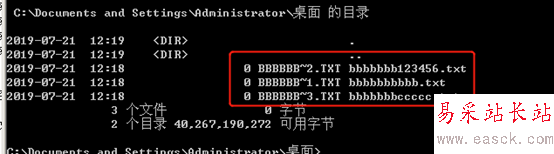

1.只顯示前6位的字符,后續(xù)字符用~1代替。其中數(shù)字1是可以遞增。如果存在文件名類似的文件,則前面的6個(gè)字符是相同的,后面的數(shù)字進(jìn)行遞增

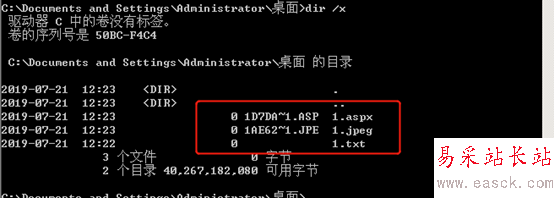

2.后綴名最長(zhǎng)只有3位,超過3位的會(huì)生成短文件名,且后綴多余的部分會(huì)截?cái)唷?/p>

3.所有小寫字母均轉(zhuǎn)換成大寫的字母

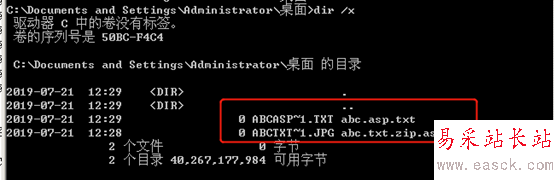

4.長(zhǎng)文件名中包含多個(gè)”.”的時(shí)候,以文件最后一個(gè)”.”作為短文件名的后綴

5.長(zhǎng)文件名前綴/文件夾名字符長(zhǎng)度符合0-9和A-Z、a-z范圍且需要大于等于9位才會(huì)生成短文件名,如果包含空格或者其他部分特殊字符,不論長(zhǎng)度均會(huì)生成短文件。

三、漏洞環(huán)境搭建及漏洞復(fù)現(xiàn)

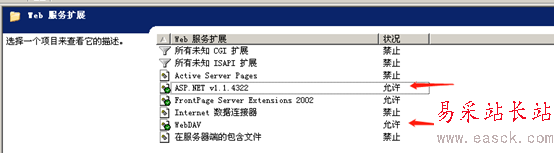

1、 測(cè)試環(huán)境為windows server 2003 r2,開啟webdav服務(wù)和net服務(wù)。

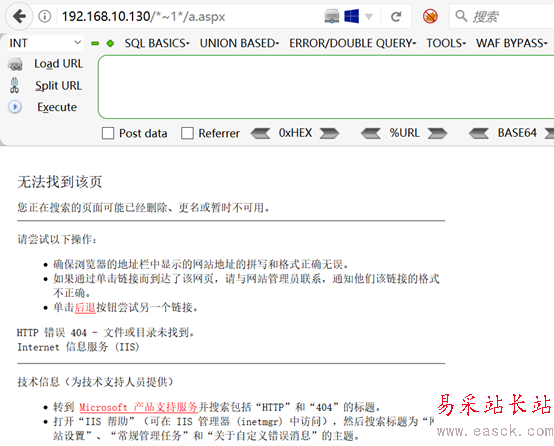

2、使用payload驗(yàn)證目標(biāo)是否存在IIS短文件名漏洞,下圖顯示的404,說明目標(biāo)存在該短文件名

Payload: http://192.168.10.130 /*~1*/a.aspx

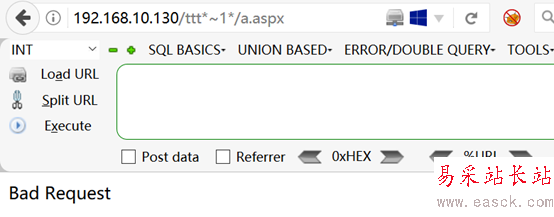

http://192.168.10.130/ttt*~1*/a.aspx

注:*可以匹配n個(gè)字符,n可以為0

3、瀏覽器訪問一個(gè)不存在的短文件名,返回”Bad Request(400)”,說明目標(biāo)不存在該短文件名

4、通過瀏覽器訪問上面兩個(gè)payload,根據(jù)返回的結(jié)果,可以說明目標(biāo)存在IIS短文件漏洞

5、判斷漏洞存在后,接下來手工詳細(xì)分析猜解IIS短文件名原理

5.1、在網(wǎng)站根目錄(C:/Inetpub/wwwroot)下創(chuàng)建一個(gè)abcdef123456.txt文件

|

新聞熱點(diǎn)

疑難解答

圖片精選