上一篇iOS APP簽名詳解我們了解了iOS簽名的機(jī)制和原理,這一篇我們一起來動(dòng)手寫一個(gè)自動(dòng)重簽名的腳本,懶是程序員乃至人類進(jìn)步的終極力量,造輪子寫工具可以極大的避免重復(fù)性工作,為我們節(jié)省更多的時(shí)間放在思考上,話不多說擼起袖子開始干:

第一步:獲取脫殼的ipa包

這里我下載了微信的越獄版ipa包用來演示。

第二步:命令行實(shí)現(xiàn)重簽名

1、將ipa解壓縮后前往.app所在目錄,輸入

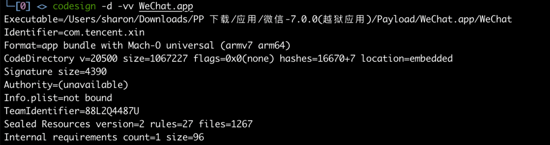

codesign -d -vv WeChat.app

查看可執(zhí)行文件的簽名信息:

可以看到簽名信息現(xiàn)在還是騰訊的

2、輸入:

security find-identity -v -p codesigning

查看Mac本地的證書列表:

記下你要用來簽名的證書雙引號(hào)(包括雙引號(hào))中的字符串,一會(huì)兒會(huì)用到

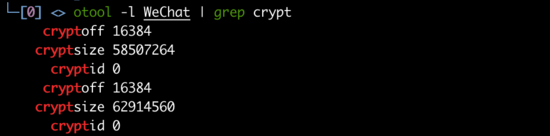

3、確認(rèn)ipa包是否已經(jīng)脫殼,輸入:

cd WeChat.app otool -l WeChat | grep crypt

會(huì)輸出:

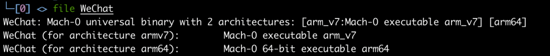

cryptid為0即為已脫殼,為1為加密狀態(tài)。這里有兩組數(shù)據(jù)是因?yàn)檫@是個(gè)支持兩種CPU架構(gòu)的可執(zhí)行文件,可輸入 file WeChat 查看可執(zhí)行文件支持的架構(gòu):

4、刪除無法簽名的插件文件:PlugIns文件夾、Watch文件夾

5、對(duì).app文件夾內(nèi)的Frameworks文件夾中的每一個(gè)framework強(qiáng)制重簽名: codesign -fs 步驟2中記下的證書信息 要簽名的.framework

注意不要遺漏,每一個(gè)framework都要用自己的證書重簽一下

6、將自己的描述文件名改為embedded.mobileprovision,并拖入到.app中,再將.app中info.plist文件里的Bundle identifier改成我們自己的BundleID

7、在.app同級(jí)目錄下新建一個(gè)entitlements.plist文件,查看描述文件內(nèi)容:

security cms -D -i embedded.mobileprovision 將Entitlements節(jié)點(diǎn)下的

<dict> ... ...</dict>

到剛剛新建的entitlements.plist文件中

8、最后一步,對(duì)整個(gè)包簽名,回到.app所在目錄,輸入: codesign -fs 步驟2中記下的證書信息 --no-strict --entitlements=entitlements.plist WeChat.app

簽名成功!

9、打包: zip -ry WeiChat.ipa Payload

以上,就是通過命令行一步步的實(shí)現(xiàn)應(yīng)用重簽名。

最后:擼自動(dòng)重簽名的腳本

現(xiàn)在我就按照這個(gè)思路寫腳本:

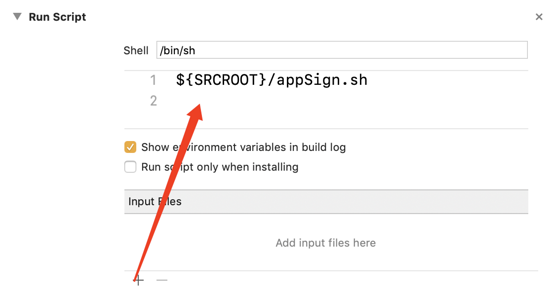

#${SRCROOT} 它是工程文件所在的目錄TEMP_PATH="${SRCROOT}/Temp"#資源文件夾,我們提前在工程目錄下新建一個(gè)APP文件夾,里面放ipa包ASSETS_PATH="${SRCROOT}/APP"#目標(biāo)ipa包路徑TARGET_IPA_PATH="${ASSETS_PATH}/*.ipa"#清空Temp文件夾rm -rf "${SRCROOT}/Temp"mkdir -p "${SRCROOT}/Temp"#----------------------------------------# 1. 解壓IPA到Temp下unzip -oqq "$TARGET_IPA_PATH" -d "$TEMP_PATH"# 拿到解壓的臨時(shí)的APP的路徑TEMP_APP_PATH=$(set -- "$TEMP_PATH/Payload/"*.app;echo "$1")# echo "路徑是:$TEMP_APP_PATH"#----------------------------------------# 2. 將解壓出來的.app拷貝進(jìn)入工程下# BUILT_PRODUCTS_DIR 工程生成的APP包的路徑# TARGET_NAME target名稱TARGET_APP_PATH="$BUILT_PRODUCTS_DIR/$TARGET_NAME.app"echo "app路徑:$TARGET_APP_PATH"rm -rf "$TARGET_APP_PATH"mkdir -p "$TARGET_APP_PATH"cp -rf "$TEMP_APP_PATH/" "$TARGET_APP_PATH"#----------------------------------------# 3. 刪除extension和WatchAPP.個(gè)人證書沒法簽名Extentionrm -rf "$TARGET_APP_PATH/PlugIns"rm -rf "$TARGET_APP_PATH/Watch"#----------------------------------------# 4. 更新info.plist文件 CFBundleIdentifier# 設(shè)置:"Set : KEY Value" "目標(biāo)文件路徑"/usr/libexec/PlistBuddy -c "Set :CFBundleIdentifier $PRODUCT_BUNDLE_IDENTIFIER" "$TARGET_APP_PATH/Info.plist"#----------------------------------------# 5. 給MachO文件上執(zhí)行權(quán)限# 拿到MachO文件的路徑APP_BINARY=`plutil -convert xml1 -o - $TARGET_APP_PATH/Info.plist|grep -A1 Exec|tail -n1|cut -f2 -d/>|cut -f1 -d/<`#上可執(zhí)行權(quán)限chmod +x "$TARGET_APP_PATH/$APP_BINARY"#----------------------------------------# 6. 重簽名第三方 FrameWorksTARGET_APP_FRAMEWORKS_PATH="$TARGET_APP_PATH/Frameworks"if [ -d "$TARGET_APP_FRAMEWORKS_PATH" ];thenfor FRAMEWORK in "$TARGET_APP_FRAMEWORKS_PATH/"*do#簽名/usr/bin/codesign --force --sign "$EXPANDED_CODE_SIGN_IDENTITY" "$FRAMEWORK"donefi將寫好的腳本直接丟到.xcodeproj同級(jí)目錄中 Xcode --> Build Phases --> New Run Script Phase:

現(xiàn)在,將你要重簽名的ipa包丟到在工程目錄下新建的文件夾Temp中,直接Run!任何應(yīng)用都會(huì)在你的真機(jī)上跑起來了!這也是后面講逆向的準(zhǔn)備工作。

了解了iOS簽名的原理再做重簽名,我相信上面的每一步為什么那么做,你自然也很清楚了,寫起腳本來自然思路也很清晰~如果你在實(shí)踐中遇到任何問題,歡迎留言交流~

以上就是本文的全部?jī)?nèi)容,希望對(duì)大家的學(xué)習(xí)有所幫助,也希望大家多多支持武林網(wǎng)。

新聞熱點(diǎn)

疑難解答

圖片精選